بهترین و جدید ترین پروژه - تحقیق - پایان نامه

پروژه - تحقیق - پایان نامهبهترین و جدید ترین پروژه - تحقیق - پایان نامه

پروژه - تحقیق - پایان نامهپایان نامه مدیریت ریسک در حوزه فناوری اطلاعات

پایان نامه مدیریت ریسک در حوزه فناوری اطلاعات

فرمت فایل دانلودی: .zipفرمت فایل اصلی: docx

تعداد صفحات: 128

حجم فایل: 11412

قیمت: : 20000 تومان

بخشی از متن:

چکیده:

عصر نوین فناوری اطلاعات و سیستم های اطلاعاتی، محیط اطراف را تبدیل به محیطی پر از چالش نموده است. در این حیطه، هر روزه شاهد ورود فناوریهای جدید هستید و لذا با قابلیت ها و چالشهای جدیدی دست و پنجه نرم می کنید. فناوری اطلاعات و سیستم های اطلاعاتی در تمام بخشهای زندگی بشر ریشه دوانیده اند و اگرچه به تسهیل زندگی و ارتباطات بشر کمک می کنند، اما مانند هر تکنولوژی نوظهور دیگر با خود، خطراتی را نیز به همراه می آورند .به عنوان مثال، سازمانی که برای افزایش اثربخشی وکارایی خود در ارتباطات، از شبکه های مخابراتی و اینترنت کمک می گیرد، بایستی ریسک ناشی از دسترسی افراد غیر مجاز یا رقبا به اطلاعات سازمان را پذیرفته و یا آنرا مدیریت کند. با توجه به نکات ذکر شده، در تصمیم گیری برای پیاده سازی سیستم های اطلاعاتی و بهره گیری از مزایای فناوری اطلاعات، مانند هر نوع تصمیم گیری دیگر در زندگی، باید به بررسی خطرات احتمالی آن پرداخته و با مدیریت ریسکهای موجود، اثربخشی سیستم را ارتقاء بخشید. در این پروژه، پس از معرفی مدیریت ریسک، ابزارهای آن، انو اع ریسکها و روشهای ارتقاء و پیاده سازی سیستم های اطلاعاتی، به معرفی نحوه به کارگیری فرایند مدیریت ریسک در فناوری اطلاعات و هر یک از مراحل پیاده سازی سیستم های اطلاعاتی به روش SDLC که یکی از جامع ترین و کاملترین روشهای ایجاد سیستم است، پرداخته می شود .درنهایت هم، اقدام به معرفی نقشهای کلیدی و برخی از عوامل موفقیت در فرایند مدیریت ریسک ، شده است.

فهرست مطالب:

چکیده

فصل اول: جایگاه مدیریت ریسک در پروژه ها

1-1 مقدمه

1-1-1 اهداف پروژه

1-1-2 مخاطب مورد نظر

1-2 ریسک

1-3 مدیریت ریسک

1-4 چارچوب مدیریت ریسک پروژه های IT

1-5 شناسایی ریسک

1-6 برآورد و تخمین ریسک

1-7 رتبه ریسک : احتمال وقوع ریسک-تاثیر ریسک

1-8 استراتژی برخورد ریسک

1-9 کنترل و نظارت ریسک

1-10 پاسخ به ریسک

1-11 ارزیابی ریسک

فصل دوم: کاربرد و نقش مدیریت ریسک در موضوع فناوری اطلاعات

2-1 مدیریت ریسک در فناوری اطلاعات

2-2 چرخه عمر ایجاد و توسعه سیستم SDLC

2-3 تعیین اهداف IT

2-4 اهداف مدیریت و اهمیت آن در IT

2-5 فواید و اهمیت ریسک

2-6 حیطه مدیریت ریسک در فرآیند شناسایی ریسک پس از تعیین اثر

2-7 نقش های کلیدی

2-8 ارزیابی ریسک

2-8-1 مرحله 1: توصیف صفات سیستم

اطلاعات مربوط به سیستم

فنون جمع آوری اطلاعات

2-8-2 مرحله 2: تشخیص خطر

تشخیص منبع خطر

محرک و اعمال خطر

2-8-3 مرحله 3: تشخیص آسیب پذیری

منابع آسیب

آزمایش امنیتی سیستم

گسترش فهرست احتیاجات امنیتی

2-8-4 مرحله 4: تجزیه و تحلیل کنترل

شیوه های نظارت

طبقه های نظارت

فن تجزیه و تحلیل نظارت

2-8-5 مرحله 5: تعیین احتمال

2-8-6 مرحله 6: تجزیه و تحلیل اثر

2-8-7 مرحله 7: تعیین ریسک

ماتریس سطح خطر

توصیف سطح ریسک

2-8-8 مرحله 8: نظریه کنترل

2-8-9 مرحله 9: مستند سازی

2-9 کاهش ریسک

2-9-1 گزینه های کاهش ریسک

2-9-2 راه حل کاهش ریسک

2-9-3 رویکرد انجام کنترل

2-9-4 انواع کنترل

کنترل امنیتی فنی

کنترل فنی حمایتی

کنترل فنی پیشگیرانه

کشف و بازیابی کنترل های فنی

کنترل های امنیت مدیریتی

کنترل های امنیت مدیریت کشف

کنترل های مدیریت بازیابی

2-9-5 کنترل امنیت عملیاتی

کنترل عملیاتی پیشگیرانه

کنترل عملیاتی کشف

2-10 تجزیه و تحلیل سود و زیان

2-10-1 نمونه تجزیه و تحلیل سود و زیان

2-11 ریسک باقیمانده

فصل سوم: نصب و راه اندازی نرم افزار مدیریت ریسک پروژه PERTMASTER

3-1 تجزیه وتحلیل ریسک پروژه

3-2 آشنایی با PERTMASTER

3-2-1 مزیت

3-2-2 نصب راه اندازی

3-2-3 آشنایی با محیط نرم افزار

3-2-4 ایجاد یک پروژه جدید

فصل چهارم: نتیجه گیری و پیشنهاد

4-1 نتیجه گیری و بحث

4-2 کلیدهایی برای موفقیت

4-3 پیشنهاد

مراجع

پایان نامه بررسی گرایش دانشجویان نسبت به خودکشی

پایان نامه بررسی گرایش دانشجویان نسبت به خودکشی

فرمت فایل دانلودی: .docفرمت فایل اصلی: doc

تعداد صفحات: 189

حجم فایل: 1892

قیمت: : 100000 تومان

بخشی از متن:

بخشی از مقدمه:

انسانها در فراز و نشیب های تاریخ، همیشه از دردها و آسیب های اجتماعی بسیاری رنج برده اند و همواره در جستجوی یافتن علل و انگیزه هایی بوده اند تا راهها و شیوه هایی را برای پیشگیری و درمان آنها بیابند (ستوده،1384 :11). امروزه نیز زندگی در جوامع انسانی از طرق مختلفی مورد تهدید قرار می گیرد و از میان عوامل تهدید کننده زندگی گروهی، مسائل اجتماعی از اهمیت بسزایی برخوردار است. ما در همه جا و در همه زمانها با مسائل اجتماعی مواجه هستیم.

آلودگیهای زیست محیطی، جنایت، تکدی گری، تبعیض، نابرابری، مصرف مواد مخدر، تورم، بزهکاری و خودکشی تنها نمونه کوچکی از این مسائل هستند. یکی از مسائل اجتماعی که در زمان معاصر اهمیت فزاینده ای یافته و ابعاد پیچیده ای پیدا کرده مسئله خودکشی است. پدیده خودکشی که از عوارض مهم دنیای صنعتی حاضر است بیشتر متاثر از نابسامانی ها، اختلال های روانی و نابرابری های اجتماعی است. دورکیم در کتاب تقسیم کار خود بر این اعتقاد است که " خودکشی همراه با تمدن ظاهر می شود و یا حداقل آن چه به شکل خودکشی در جوامع فروتر ملاحظه می شود ، خصوصیات ویژه ای دارد" (دورکیم ، 1359 :284 ). در زندگی شهر نشینی کنونی، جمعیت بسیار زیاد در شهرها و عدم تجانس افراد با هم و احساس غربت ، تنهایی و کم شدن تعداد افراد خانواده ها و کاهش یافتن محبت خانوادگی، افزایش استقلال فردی، هم چشمی ها و پیدا شدن آرزوهای دور و دراز زندگی مادی، خواستن ها ونتوانستن ها، فرار از خانواده و پناه بردن به اجتماع نا آشنا، سرگشتگی در میان ارزش های متضاد زندگی شهری جدید ، ناتوانی در مبارزه با دشواری ها و شکستها و نومیدیها، محرومیت در عشق توام با فقر مادی و سرانجام ضعف یا رنجوری شخصیت، آنچنان ناراحتی هایی ایجاد می کند که فرد خود را در نابودی و پوچی جستجو می کند و دست به خودکشی می زند(سایت جامعه شناسی ،قیصری ،1386). ....

فهرست مطالب:

فصل اول: کلیـات تحقیـق

مقدمه

1-1- بیان مسئله

1-2- اهمیت و ضرورت تحقیق

1-3- اهداف پژوهش

1-4- سوالات تحقیق

فصل دوم: پیشینـه تحقیـق

مقدمه

2-1- تحقیقات انجام شده در داخل کشور

2-1-1- جمع بندی تحقیقات داخلی

2-2- تحقیقات انجام شده در خارج از کشور

فصل سوم: چهارچوب نظری

مقدمه

3-1- مبانی نظری

3-1-1- گرایش نسبت به خودکشی

3-2- نظریه خودکشی دورکیم

3-2-1- انسجام و انتظام اجتماعی

3-2-2- انسجام اجتماعی و خودکشی خودخواهانه

3-2-3- خودکشی دگر خواهانه

3-2-4- انتظام اجتماعی و خودکشی آنومیک

3-2-5- خودکشی تقدیر گرایانه

3-2-6- الگو سازی دورکیم در سطح خرد

3-3- فرضیه های تحقیق

3-4- مدل تحلیلی

فصل چهارم: روش

مقدمه

4-1- تعریف نظری مفاهیم

4-2- تعریف عملیاتی متغیر های تحقیق

4-3- واحد تحلیل

4-4- جامعه آماری

4-5- تعیین حجم نمونه

4-6- شیوه نمونه گیری

4-7- روش تحقیق و جمع آوری داده ها

4-8- تکنیک های تجزیه و تحلیل داده ها

4-9- اعتبار و روایی ابزار سنجش

4-10- استاندارد سازی

فصل پنجم: توصیف متغیرهای تحقیــق

مقدمه

5-1- توصیف وضعیت خودکشی در کشور و استان کرمانشاه

5-1-1- توزیع میزان خودکشی در استان کرمانشاه طی سال های 81-75 به تفکیک جنسیت

5-1-2- توزیع میزان خودکشی موفق بر حسب شهرستان(سال های 83-80 )

5-1-2- توصیف وضعیت خودکشی های سال 1384 استان کرمانشاه

5-1-2-2- توزیع افراد اقدام کننده به خودکشی بر حسب جنس

5-1-2-3- توزیع افراد اقدام کننده به خودکشی بر حسب محل تولد

5-1-2-4- توزیع افراد اقدام کننده به خودکشی بر حسب وضعیت تاهل

5-1-2-5- توزیع افراد اقدام کننده به خودکشی بر حسب جنس و شهرستان

5-1-2-6- توزیع افراد اقدام کننده به خودکشی بر حسب مذهب

5-1-2-7- توزیع افراد اقدام کننده به خودکشی بر حسب وسیله خودکشی

5-2- توصیف متغیر های زمینه ای تحقیق

5-2-1- توزیع پاسخگویان بر حسب سن

5-2-2- توزیع پاسخگویان بر حسب جنسیت

5-2-3- توزیع پاسخگویان بر حسب وضع تاهل

5-2-4- توزیع وضعیت تاهل پاسخگویان بر اساس جنسیت

5-2-5- توزیع پاسخگویان بر حسب محل سکونت

5-2-6- توزیع پاسخگویان بر حسب محل تولد

5-2-7- توزیع محل سکونت بر حسب بومی یا غیر بومی بودن

5-2-8- توزیع پاسخگویان بر حسب وضعیت شغلی

5-2-10- توزیع پاسخگویان بر حسب مقطع تحصیلی.

5-2-13- توزیع پاسخگویان برحسب تحصیلات والدین

5-2-14- توزیع درآمد خانواده پاسخگویان

5-2-15- توزیع پاسخگویان بر حسب پایگاه اقتصادی - اجتماعی

5-2-16- توزیع پاسخگویان بر حسب زبان یا گویش

5-2-17- توزیع پاسخگویان بر حسب مذهب

5-3- توصیف متغیر های مستقل تحقیق

5-3-1 توزیع پاسخگویان بر حسب صمیمیت با والدین

5-3-1-1- توزیع پاسخگویان بر حسب شاخص های مربوط به صمیمیت با والدین

5-3-2- توزیع پاسخگویان بر حسب حمایت اجتماعی

5-3-2-1- توزیع پاسخگویان بر حسب شاخص های مربوط به حمایت خانواده

5-3-2-2- توزیع پاسخگویان بر حسب شاخص های مربوط به حمایت دوستان

5-3-2-3- توزیع پاسخگویان بر حسب شاخص های مربوط به حمایت اجتماعی

5-3-3- توزیع پاسخگویان بر حسب نظارت خانواده

5-3-3-1- توزیع پاسخگویان بر حسب شاخص های مربوط به نظارت خانواده

5-3-4- توزیع پاسخگویان بر حسب رفتارهای بزهکارانه

5-3-4-1- توزیع پاسخگویان بر حسب شاخص های مربوط به رفتار های بزهکارانه

5-3-5- توزیع پاسخگویان بر حسب آنومی

5-3-5-1- توزیع پاسخگویان بر حسب شاخص های مربوط به آنومی

5-3-6- توزیع پاسخگویان بر حسب تقدیر گرایی

5-4 - توصیف متغیر های وابسته تحقیق

5-4-1- توزیع پاسخگویان بر حسب گرایش به خودکشی

5-4-1-1- توزیع پاسخگویان بر حسب شاخص های مربوط به گرایش به خودکشی

5-4-2- توزیع پاسخگویان بر حسب گویه های مربوط به ایده و رفتار خودکشانه

5-4-3-توزیع پاسخگویان بر حسب سن وگرایش به خودکشی

5-4-4-توزیع پاسخگویان بر حسب جنس و میزان گرایش به خودکشی

5-4-5-توزیع پاسخگویان بر حسب محل تولد ( بومی یا غیر بومی کرمانشاه ) وگرایش به خودکشی

5-4-6-توزیع پاسخگویان بر حسب پایگاه اقتصادی اجتماعی و گرایش به خودکشی

5-4-7- توزیع پاسخگویان بر حسب زبان یا گویش و میزان گرایش به خودکشی

5-5-1- ماتریس ضرایب همبستگی گویه های صمیمیت با والدین

5-5-2- ماتریس ضرایب همبستگی گویه های حمایت اجتماعی

5-5-3- ماتریس ضرایب همبستگی گویه های نظارت خانواده

5-5-4- ماتریس ضرایب همبستگی گویه های رفتار های بزهکارانه

5-5-5- ماتریس ضرایب همبستگی گویه های تقدیر گرایی

5-5-6- ماتریس ضرایب همبستگی متغیر های مستقل و وابسته

فصل ششم: تحلیل داده ها

مقدمه

6-1- آزمون معنا داری بر حسب متغیر های زمینه ای (T TEST,Anova, )

6-1-1- آزمون تفاوت میانگین گرایش به خودکشی بر حسب جنسیت

6-1-2- آزمون تفاوت میانگین گرایش به خودکشی بر حسب محل تولد ( بومی یا غیر بومی)

6-1-3- آزمون تفاوت میانگین گرایش به خودکشی بر حسب وضعیت شغلی

6-1-4- آزمون تفاوت میانگین گرایش به خودکشی بر حسب دوره تحصیلی

6-1-5- آزمون تفاوت میانگین متغیر های مستقل بر حسب جنسیت

6-1-6- آزمون تفاوت میانگین متغیر های مستقل بر حسب بومی یا غیر بومی بودن

6-1-7- آزمون تفاوت میانگین صمیمیت با والدین ، حمایت اجتماعی و نظارت خانواده بر حسب محل سکونت

6-1-8- آزمون تفاوت میانگین صمیمیت با والدین ، حمایت اجتماعی ، نظارت خانواده و رفتار بزهکارانه بر حسب مذهب

6-1-9- آزمون تفاوت میانگین حمایت اجتماعی و رفتار های بزهکارانه بر حسب پایگاه اقتصادی -اجتماعی

6-2- تحلیل رگرسیونی

6-2-1- تحلیل رگرسیون چند متغیره ی برای تبیین متغیر وابسته (گرایش به خودکشی)

6-2-1-1-همبستگی تفکیکی

6-2-2-رگرسیون ساده برای تبیین متغیر های مستقل

6-2-2-1- تبیین رگرسیون ساده رفتار بزهکارانه

6-2-2-2- تبیین رگرسیون ساده تقدیر گرایی

6-2-2-3 رگرسیون چند متغیره برای تبیین متغیر وابسته (میزان گرایش به خودکشی) بر اساس جنسیت (زن )

6-2-2-4-تبیین رگرسیون ساده آنومی (زن)

6-2-2-5- تبیین رگرسیون ساده رفتار بزهکارانه (زن)

6-2-2-6- تبیین رگرسیون ساده تقدیر گرایی (زن)

6-2-2-7 رگرسیون چند متغیره برای تبیین متغیر وابسته (میزان گرایش به خودکشی) بر اساس جنسیت (مرد)

6-2-2-8- تبیین رگرسیون ساده رفتار بزهکارانه (مرد)

6-2-2-9- تبیین رگرسیون ساده آنومی (مرد)

6-2-2-10- تبیین رگرسیون ساده تقدیر گرایی(مرد)

6-3- تحلیل مسیر

مقایسه رگرسیون گرایش به خودکشی مردان و زنان

فصل هفتم: نتیجـه گیـری

بحث و نتیجه گیری

پیشنهادهایی برای تحقیقات آینده

منــابـع

منابع فارسی

منابع انگلیسی

پایان نامه تأثیر شش هفته تمرین هوازی، ترکیبی و قدرتی بر ترکیبات بدنی زنان غیر ورزشکار

پایان نامه تأثیر شش هفته تمرین هوازی، ترکیبی و قدرتی بر ترکیبات بدنی زنان غیر ورزشکار

فرمت فایل دانلودی: .docxفرمت فایل اصلی: docx

تعداد صفحات: 125

حجم فایل: 793

قیمت: : 110000 تومان

بخشی از متن:

بخشی از مقدمه:

آمادگی جسمانی و زندگی سالم از جمله موضوعاتی است که امروزه راجع به اهمیت آن مطالب مختلفی بیان می شود. میلیون ها تن در سراسر جهان به روش ها و شکل های مختلف ورزش می کنند، با این حال پیشرفت-های شگرف در فناوری زندگی مردم به سمت کم تحرکی و ماشینی شدن پیش می رود. از طرفی در جوامع صنعتی به دلیل افزایش ساعت کاری، ترافیک و مشکلات اجتماعی و اقتصادی، بیشتر مردم زمان کافی برای ورزش کردن و پرداختن به فعالیت های بدنی را ندارند. عدم فعالیت و افزایش زمان غیر فعال بودن افراد موجب افزایش بیماری قلبی- عروقی و از کار افتادگی زودرس در افراد می شود (حجتی و همکاران1374). آمادگی جسمانی شامل آمادگی جسمانی مرتبط با سلامتی و آمادگی مرتبط با ورزش یا اجراست. در آمادگی مرتبط با سلامتی، توسعه ی کیفیت های مورد نیاز برای اجرای فعالیت های روزانه و همچنین حفظ شیوه ی زندگی سالم مورد توجه قرار می گیرد که شامل استقامت قلبی- عروقی، قدرت، ترکیب بدنی و انعطاف پذیری است. در آمادگی مرتبط با ورزش یا اجرا، هدف توسعه ی کیفیت های مورد نیاز برای اجرای بهتر ورزش ها و دیگر فعالیت های جسمانی می باشد (آریان فر1381). نبود زمان کافی برای پرداختن به فعالیت های بدنی به دلیل مشکلات بیان شده این سوال را در ذهن ایجاد می کند که آیا می توان با تعداد جلسات کمتر تمرین و افزایش زمان آن از فواید ورزشی بهره مند شد؟ با این که سوال جنبه ی سلامتی عمومی را در بر می گیرد، اما در زندگی ورزشکاران حرفه ای نیز مطرح می باشد. ورزشکاران حرفه ای که در رشته های چندگانه به فعالیت می پردازند، نیاز دارند تا همزمان چندین عامل آمادگی جسمانی را تقویت کنند که هر کدام نیازمند تمرینات ویژه و تخصصی در زمینه مربوط می باشد. اهداف اولیه ی تمرینات ورزشی تأکید بر دستگاه های مختلف بدن جهت ایجاد سازگاری مثبت در آنان برای افزایش اجرای ورزشی است (فریل و همکاران1998). ...

فهرست مطالب:

فصل اول: کلیات تحقیق

1-1- مقدمه

1-2- بیان مسأله

1-3- ضرورت و اهمیت تحقیق

1-4- اهداف تحقیق

1-4-1- هدف کلی

1-4-2- اهداف ویژه

1-5- فرضیه های تحقیق

1-6- تعاریف عملیاتی واژه های تحقیق

فصل دوم: ادبیات و پیشینه تحقیق

2-1- مقدمه

2-2- مبانی نظری

2-2-1- ترکیبات بدنی

2-2-2- شاخص توده ی بدنی (BMI)

2-2-3- نسبت محیط کمر به محیط لگن WHR

2-2-4- تمرین قدرتی

سازگاری فیزیولوژیکی ناشی از تمرین قدرتی

الف) تغییرات حجمی

ب) تغییرات قدرت

ج) تغییرات ترکیب بدنی

2-2-5- تمرین هوازی

سازگاری های فیزیولوژیکی ناشی از تمرین هوازی

الف) تغییرات حجمی

ب) تغییرات زیست شیمیایی

ج) تغییرات ترکیب بدنی

د)تغییرات قدرت

2-2-6- تمرین ترکیبی

سازگاری های فیزیولوژیکی ناشی از تمرین ترکیبی

الف) تغییرات حجمی

ب) تغییرات در نوع تارها

ج) اثر تمرین ترکیبی بر میزان متابولیسم پایه و کاهش وزن

2-3- پیشینه ی تحقیق

فصل سوم: روش شناسی تحقیق

3-1- مقدمه

3-2- روش و طرح کلی تحقیق

3-3- جامعه آماری

3-4- نمونه آماری و روش نمونه گیری

3-4- متیغیرهای پژوهش

3-5- ابزارها و روش های اندازه گیری

3-6- شیوه ی جمع آوری اطلاعات

اندازه گیری قد

اندازه گیری ترکیبات بدن

3-7- برنامه های تمرینی

3-7-1- برنامه ی تمرین گروه قدرتی

3-7-2- برنامه ی تمرین گروه هوازی

3-7-3- برنامه ی تمرین گروه ترکیبی

3-8- زمان و مکان انجام پژوهش

3-9- روش های آماری

فصل چهارم: یافته های تحقیق

4-1- مقدمه

4-2- توصیف یافته ها

4-3- نتایج آزمون فرضیه ها

فرضیه اول

فرضیه دوم

فرضیه سوم

فرضیه چهارم

فرضیه پنجم

فرضیه ششم

فرضیه هفتم

فرضیه هشتم

فرضیه نهم

فرضیه دهم

فرضیه یازدهم

فرضیه دوازدهم

نتایج تحقیق نشان می دهد

فصل پنجم: بحث و نتیجه گیری

5-1- مقدمه

5-2- خلاصه تحقیق

5-3- خلاصه یافته ها

نتایج تحقیق نشان می دهد

5-4- بحث و نتیجه گیری

5-4-1- تأثیرشش هفته تمرینات هوازی،ترکیبی و قدرتی بر میزان توده چربی، پروتئین،توده بدون چربی بدن زنان غیر ورزشکار

5-4-2- تأثیرشش هفته تمرینات هوازی،ترکیبی و قدرتی بر میزان درصدچربی، وزن و آب بدن بدن زنان غیر ورزشکار

5-4-3- تأثیر شش هفته تمرینات هوازی، ترکیبی و قدرتی بر میزان املاح، شاخص توده بدنی و WHR بدن زنان غیر ورزشکار

5-4-4- بررسی تفاوت تأثیرات شش هفته تمرینات هوازی، ترکیبی و قدرتی بر ترکیبات بدنی (میزان پروتئین، آب، املاح بدن،توده چربی و ...) بدن زنان غیر ورزشکار

5-5- محدودیت های تحقیق

5-5-1- محدوده قابل کنترل

5-5-2- محدوده غیر قابل کنترل

5-7- پیشنهادها

5-7-1- برخاسته از تحقیق

5-7-2- به سایر محققین

منابع

پایان نامه تحقق پذیری کارآمد کدهای کانولوشنال کوانتومی

پایان نامه تحقق پذیری کارآمد کدهای کانولوشنال کوانتومی

فرمت فایل دانلودی: .zipفرمت فایل اصلی: docx

تعداد صفحات: 155

حجم فایل: 2333

قیمت: : 60000 تومان

بخشی از متن:

چکیده:

علیرغم قدرت نظری سیستمهای کوانتومی در زمینه پردازش و ارسال اطلاعات، یک مانع بزرگ در مسیر تحقق عملی آنها وجود دارد و آن برهمکنش سیستم کوانتومی با محیط بیرون است که منجر به تغییر ناخواسته اطلاعات میشود. برای غلبه بر مشکل مذکور، کدهای تصحیح خطای کوانتومی طراحی شدهاند. یک دسته خاص از این کدها، کدهای کانولوشنال کوانتومی میباشند که بر حسب نحوه طراحی به دو دسته کدهای CSS (Calderbank-Shor-Steane) و non-CSS تقسیم میشوند. علیرغم اهمیت فراوان کدهای کانولوشنال در تصحیح خطا، فقدان یک مدار کدگذار با قابلیت تحققپذیری عملی، مانعی جدی در بهرهگیری از این کدها میباشد. سه پارامتر در طراحی مدارهای کدگذار کانولوشنال اهمیت دارد: پارامتر اول، میزان حافظه مصرفی کدگذار است؛ زیرا کاهش حافظه باعث کاهش سربار سختافزاری و افزیش سرعت الگوریتم کدبرداری میشود. پارامتر دوم غیرمخرب بودن کدگذار است، تا تعداد محدودی از خطاهای تصحیح نشده به تعداد نامحدودی از کیوبیتهای اطلاعات منتقل نشود و آخرین پارامتر تعداد سطوح مدار است که با زمان تاخیر کدگذاری کیوبیتها ارتباط مستقیم دارد.

از دیدگاه نظری، دو نوع ساختار برای کدگذارهای کدهای کانولوشنال وجود دارد که به ساختارهای استاندارد و ساختارهای pearl-necklace موسوم میباشند. اما کدگذارهای pearl-necklace قابلیت تحققپذیری عملی را ندارند؛ زیرا به منابع نامحدود حافظه نیاز دارند. Grassl و Rotteler الگوریتمی برای کدگذاریِ کدهای کانولوشنال ارائه دادهاند. این الگوریتم در ابتدا فقط برای کدگذاری کدهای CSS طراحی شده بود، ولی در ادامه الگوریتم دیگری برای کدگذاری کدهای non-CSS نیز، توسط Grassl و Rotteler پیشنهاد گردید. کدگذار حاصل از هر دو الگوریتم در ساختار pearl-necklace بوده که قابلیت تحققپذیری عملی را ندارد. در این رساله، برآنیم که شکاف بین نمایش نظری و پیادهسازی عملی این کدگذارها را بیابیم. به این منظور، ابتدا الگوریتمی برای تغییر ساختار کدگذارهای pearl-necklace برای کدهای CSS به کدگذارهای استاندارد ارائه میدهیم. سپس الگوریتم را توسعه داده تا بتوان پیادهسازی عملی کدگذارهای پیچیدهتر pearl-necklace برای کدهای non-CSS را نیز به دست آورد. بررسیهای انجام شده در این رساله نشان میدهد که چندین تحقق عملی با میزان حافظه مصرفی متفاوت برای یک کدگذار pearl-necklace مشخص وجود دارد، که الگوریتم ارائه شده در این رساله تحقق عملی با کمینه حافظه را مییابد. لازم به ذکر است که پیچیدگی این الگوریتم، بر حسب پارامترهای کد، چند جمله ای است.

فهرست مطالب:

چکیده

فصل اول: مقدمه

فصل دوم: مفاهیم مقدماتی

2-1- کیوبیت ها و گیت های کوانتومی

2-2- کدهای تصحیح خطای کلاسیک خطی

2-2-1- کدهای تصحیح خطای کلاسیک بلوکی

2-2-2- کدهای تصحیح خطای کلاسیک کانولوشنال

2-2-3- کد دوگان

2-3- کدهای تصحیح خطای کوانتومی

2-3-1- کدهای تثبیت گر بلوکی کوانتومی

2-3-2- کدهای تثبیت گر کانولوشنال کوانتومی

2-3-3- مقایسه بین کدهای کانولوشنال کوانتومی و کدهای بلوکی کوانتومی

2-4- تاریخچه

فصل سوم: کدگذارهای کدهای کانولوشنال کوانتومی

3-1- نمادگذاری و تعاریف

3-2- ساختارهای کدگذارهای کانولوشنال کوانتومی

3-3- الگوریتم کدگذاری Grassl-Rotteler برای کدهای کانولوشنال کوانتومی

3-3-1 الگوریتم کدگذاری Grassl-Rotteler برای کدهای CSS

3-3-2- الگوریتم کدگذاری Grassl - Rotteler برای کدهای non-CSS

فصل چهارم: تعریف مساله

فصل پنجم: تحقق عملی کدگذارهای pearl-necklace برای کدهای CSS با کمینه حافظه

5-1- تعاریف و نمادها

5-2- الگوریتم پیشنهادی

5-2-1- قید منبع- هدف و قید هدف- منبع

5-2-2- حافظه مورد نیاز برای یک کدگذار CSSدر ساختار pearl-necklace با گیت های CNOT

تک جهته با درجه های نامنفی 58

5-2-3- حافظه مورد نیاز برای یک کدگذار CSS در ساختار pearl-necklace با گیت های CNOT

تک جهته با درجه های نامثبت

5-2-4- حافظه مورد نیاز برای کدگذار pearl-necklace با گیت های CNOT دلخواه

فصل ششم: تحقق عملی کدگذارهای pearl-necklace برای کدهای non-CSS با کمینه حافظه

6-1- تعاریف و نمادها

6-2- انواع مختلف جابجایی ناپذیری و قیدهای اعمالی آنها

6-2-1- جابجایی ناپذیری منبع- هدف

6-2-2- جابجایی ناپذیری هدف- منبع

6-2-3- جابجایی ناپذیری هدف- هدف

6-3- الگوریتم پیشنهادی

فصل هفتم: الگوریتم کارآمد برای یافتن کدگذارهای غیرمخرب کانولوشنال با مقدار کمینه حافظه

7-1- یک کدگذار غیرمخرب با کمینه حافظه برای کد FGG

7-2- الگوریتم پیشنهادی

7-2-1- جمع تثبیت گرها

7-2-2- تأخیر

7-3- غیرمخرب بودن

7-3-1- کدگذارهایی با ماتریس جابجایی حافظهِ مرتبه کامل

7-3-2- کدگذارهایی با ماتریس جابجایی حافظهِ مرتبه غیرکامل

فصل هشتم: جمع بندی و کارهای آتی

مراجع

فهرست جداول

فهرست اشکال

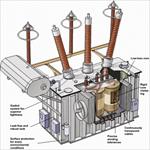

پایان نامه مطالعه برای تشخیص عیب یابی ترانسفورماتورهای قدرت

پایان نامه مطالعه برای تشخیص عیب یابی ترانسفورماتورهای قدرت

فرمت فایل دانلودی: .docxفرمت فایل اصلی: docx

تعداد صفحات: 45

حجم فایل: 691

قیمت: : 8200 تومان

بخشی از متن:

پیشگفتار:

گزارش حاضر، گزارش نهایی پروژه «مطالعه برای تشخیص عیب یابی ترانسفورماتورهای قدرت» میباشد که در آن به بررسی علل اصلی ایجاد خطا در ترانسفورماتور و منشاء ظهور آنها و روشهای پیشگیری پرداخته میشود.

در روال انجام پروژه مدل سازیهای مربوط به حالت دائمی و گذرای ترانسفورماتور و سایر اجزای پست شامل CT، PT، برقگیر، کلید و سیستم زمین مورد بررسی دقیق قرار گرفته و بهترین مدلها ارائه شده است. در ادامه بر روی دو پست نمونه تلبیضاء و نورآباد شبیهسازی حالت گذرا انجام شده و با تغییر مقاومت زمین و مقدار انرژی صاعقه مربوط به آنها بر روی ترانسفورماتورهای مذکور مورد بررسی قرار گرفته و نتایج آن در گزارش «شبیهسازی و بررسی اجزای اصلی پست» ارائه گردیده است.

در گزارش حاضر دلایل اصلی ایجاد خطا که منشاء آنها داخلی یا خارجی میتواند باشد بررسی شده است. از طرف دیگر با توجه به اطلاعات مربوط به خطاهای ترانسفورماتورهای KV66، دلایل اصلی ایجاد خطاها استخراج و روشهای پیشگیرانه توضیح داده شده است که از این میان میتوان به روشهای پیشگیرانه اصلی مونیتورینگ هیدروژن و آشکارسازی تخلیه جزئی اشاره نمود.

فهرست مطالب:

مقدمه

خطاهای داخلی ترانسفورماتور

اشکالات در مدارات مغناطیسی ترانسفورماتور

اثر جریان های گردابی ناخواسته

وجود ذرات کوچک هادی

عدم متعادل شدن نقطه خنثی ترانسفورماتور

اثر هارمونیک ها در افزایش تلفات ترانسفورماتور

اشکالات بوجود آمده در سیم پیچ ها شامل کویل ها، عایق کاری های سیم پیچ ها و ترمینال ها

اتصال کوتاه در سیم پیچ ها ناشی از محکم نبودن آنها

عدم خشک کردن کامل ترانسفورماتور

اتصالات بد بین سیم پیچ ها

نیروهای الکترودینامیکی ناشی از اتصال کوتاه

اشکالات در عایقهای ترانسفورماتور شامل روغن، کاغذ و عایقکاری کلی

اشکالات ناشی از ضعف عایقی کاغذ و عایقکاری کلی ترانسفورماتور

اشکالات ساختاری

نتیجهگیری

منابع

فهرست اشکال

پایان نامه بررسی اعتبار حقوقی قطعنامه ها و وتوهای شورای امنیت سازمان ملل متحدو ارتباط آن باوضع موجود

پایان نامه بررسی اعتبار حقوقی قطعنامه ها و وتوهای شورای امنیت سازمان ملل متحدو ارتباط آن باوضع موجود

فرمت فایل دانلودی: .zipفرمت فایل اصلی: doc

تعداد صفحات: 165

حجم فایل: 176

قیمت: : 6000 تومان

بخشی از متن:

چکیده:1- هدف پژوهش: با بررسی متون و منابع موجود در خصوص شورای امنیت جایگاه حقوقی این رکن مهم در منشور ملل متحد را مورد بررسی قرار داده و از این رهگذر، تصمیمات آن را که در قالب قطعنامه های نسبتاً لازم الاجرا متبلور است و همچنین نقش آن در حفظ صلح و امنیت بین المللی را مورد تحلیل و بررسی قرار خواهیم داد.2- روش نمونه گیری افراد نمونه: در این روش از نمونه گیری افراد استفاده نشده است.

3- روش پژوهش: کتابخانه ای و تحلیل منطقی

4- ابزار اندازه گیری: چون روش مطابق با روش کتابخانه ای است نیازی به اندازه گیری نمی باشد.5- طرح پژوهش: با عنایت به اهمیت قطعنامه های شورای امنیت در عصر حاضر و در چارچوب نظام امنیت جهانی، بررسی عملکرد این رکن سازمان ملل متحد و میزان التزام به تصمیمات شورا و پیامدهای ناشی از آن مدنظر قرار گرفته است.6- نتیجه ی کلی: شورای امنیت سازمان ملل متحد، رکن اصلی و اجرایی سازمان ملل بوده و صلاحیت رسیدگی به کلیه اختلافات، اعم ازسیاسی یا غیرسیاسی را داشته وقطعنامه هایی که صادر می نماید با پشتوانه ی دول قدرتمند (اعضای دائم) دارای ضمانت اجرایی کافی نیز می باشد. شورای امنیت این صلاحیت را مطابق اختیاراتی که در خود منشور برای آن لحاظ شده، کسب نموده است ودولتهای عضو ملل متحد با پذیرش آن ( منشور) در واقع چنین صلاحیتی را به شورا تفویض نموده اند.فهرست مطالب:

پیشگفتار (تاریخچه و طرح بحث)

مقدمه

بخش اول: مبانی و کلیات

فصل اول: جایگاه و مکانیسم فعالیت شورای امنیت سازمان ملل متحد

گفتار اول: علل وضرورت وجودی شورای امنیت

گفتار دوم: آیین کار شورا و نحوه ی رأی گیری

گفتار سوم: تشکیلات وابسته به شورای امنیت

گفتار چهارم: شناسایی حق وتو

مبحث اول: دیدگاه موافقین و مخالفین

مبحث دوم: طرح موسوم به آچه سن و تعدیل حق وتو

فصل دوم: صلاحیت شورای امنیت سازمان ملل متحد

گفتار اول: انواع صلاحیت شورای امنیت

مبحث اول: صلاحیتهای خاص

مبحث دوم: صلاحیتهای مشترک

گفتار دوم: نظریه های راجع به صلاحیت شورای امنیت

مبحث اول: نظریه ی مبتنی بر صلاحیت موسع شورای امنیت

مبحث دوم: نظریه ی مبتنی بر صلاحیت مضیق شورای امنیت

گفتار سوم: تلاش جهت تقویت دیدگاه مربوط به صلاحیت موسع شورای امنیت

مبحث اول: انطباق نظـریه مربوط به صلاحیت موسـع شورای امنیت با ماهیت حقوقی آن

مبحث دوم: نقد ماهیت صرفا حقوقی شورای امنیت

گفتار چهارم: حدود صلاحیت شورای امنیت در شناسایی موارد تهدید و نقض صلح و عمل تجاوز ( ماده 39 منشور)

بخش دوم: ارزیابی عملکرد و تصمیمات شورای امنیت سازمان ملل متحد

فصل اول: اقدامات مسالمت آمیز و قهری شورای امنیت سازمان ملل متحد

گفتار اول: نقش شورای امنیت در حل و فصل مسالمت آمیز اختلافات بین المللی

گفتار دوم: اقدامات اجرایی و اجبار کننده ی شورای امنیت

مبحث اول: اقدامات اجبار کننده ی غیرقهری

مبحث دوم: اقدامات اجبار کننده ی قهری

گفتار سوم: مداخله به منظور جلوگیری از تولید و توسعه ی سلاح های کشتـار جمعی (مصادیق عینی)

مبحث اول: در عراق

مبحث دوم: در کره شمالی

گفتار چهارم: مداخله ی بشر دوستانه به منظور جلوگیری از نقض حقوق بشر( نمونه های عینی)

مبحث اول: در کردستان عراق

مبحث دوم: در سومالی

مبحث سوم: در بوسنی و هرزه گوین

مبحث چهارم: در رواندا

مبحث پنجم: در هائیتی

فصل دوم: مشروعیت و اعتبار حقوقی تصمیمات و اقدامات الزام آور شورای امنیت سازمان ملل متحد

گفتار اول: اعتبار تصمیمات و محدوده ی صلاحیت شورای امنیت مطابق منشور

مبحث اول: محدودیتهای کلی و عام

مبحث دوم: محدودیتهای موردی و خاص

گفتار دوم: مشروعیت اقدامات شورای امنیت و اصل حاکمیت دولت ها

مبحث اول: ارزش حقـوقی اقدامات شـورای امنیـت در تقابل با اصـل حاکمیت دولتها

مبحث دوم: ارزش حقـوقی اقدامات شـورای امنیـت در تقابل با اصـل تساوی حاکمیت دولتها

گفتار سوم: الزام آور بودن قطعنـامه ها برای اعضای سـازمان ملل ( تحلیل مادهی 25 منشور)

مبحث اول: بررسـی دیدگاههای مختلف در خصوص قلمـرو اعمال ماده ی 25 منشور

الف: برداشت موسع و مضیق از ماده ی 25 منشور

ب: برداشت بینابین یا مختلط ( دلایل اثباتی)

مبحث دوم: عملکرد دولتها و ضرورت توسل به ماده ی 25 منشور

فصل سوم: مکانیسمهای نظارت بر تصمیمات و اقدامات شورای امنیت سازمان ملل متحد

گفتار اول: صلاحیت نظارتی مجمع عمومی سازمان ملل متحد

گفتار دوم: صلاحیت قضایی دیوان بین المللی دادگستری و امکان کنترل اعتبار قطعنامه های شورای امنیت

مبحث اول: فرض رسیدگی همزمان شورای امنیت و دیوان بین المللی ه یک مساله ی واحد

مبحث دوم: مصلحت گرایی دیوان بین المـللی دادگســتری و معضـل اعتبار قطعنامه های شورای امنیت

نتیجه گیری

منابع و مآخذ

پروژه امضای دیجیتالی

پروژه امضای دیجیتالی

فرمت فایل دانلودی: .docفرمت فایل اصلی: doc

تعداد صفحات: 125

حجم فایل: 508

قیمت: : 24000 تومان

بخشی از متن:

بخش از متن:

a) امضای الکترونیکی در اصل اطلاعاتی را معنی میدهند که بطور منطقی به شکل الکترونیکی، با یک پیام اطلاعاتی ضمیمه و یا همراه میشود که ممکن است برای شناسایی کردن امضا کننده در رابطه با پیام اطلاعاتی و نشان دادن موافقت امضا کننده در مورد اطلاعت گنجانده شده در پیام اطلاعاتی استفاده شد.

b) گواهینامه و سند رسمیدر واقع یک پیام اطلاعاتی یاتایید وتصدیق رکورد دیگری را معنی میدهد که ارتباط میان یک امضا کننده واطلاعات ایجاد شده از یک امضا را در بر دارد.

c) پیام اطلاعاتی در حقیقت اطلاعات ایجاد شده فرستاده شده، دریافت شده یا خیره شده توسط ابزار الکترونیکی و اپتیکال و یا ابزاری شبیه به آنها را معنی میدهد که نه تنها به مبادله اطلاعات الکترونیکی (EDI)، پست الکترونیکی، تلگرام، تلکس و تله کپی محدود نمیشود بلکه یا بر روی واسطه خود عمل میکند یا بر روی واسطه شخصی که آن را ارائه میدهد عمل میکند.

d) امضاء کننده با الواقع شخصی را معنی میدهد که اطلاعات ایجاد شده توسط امضاء را منعقدمیکند که این مطلب یا بر روی واسطه خودش عمل میکند ویا بر روی واسطه شخصی که آن را ارائه میدهد عمل میکند.

e) فراهم کننده خدمات گواهینامه یا سند رسمیدر اصل شخصی را معنی میدهد که اسناد رسمیوگواهینامه ها را صادر میکند وممکن است خدمات دیگری که وابسته به امضاهای الکترونیکی هستند را فراهم کند.

f) شخص مورد اعتماد ومطمئن در اصل شخصی را معنی میدهد که میتواند در زمینه و بنیاد یک گواهینامه یا سند رسمیو یا یک امضای الکترونیکی عملیاتی را انجام دهد.

کمیسیون، متن زیر را برای کشورهای مشترک المنافع انگلستان که ممکن است گسترش وتوسعه قابلیت استعمال این قانون را طلب کنند، ارائه و پیشنهادی میدهد: این قانون در جایی بکار میرود که در اصل امضاهای الکترونیکی مورد استفاده میگیرند، به استثنای موقعیتها و شرایطی که در پایین اعلام شده است. واژه بازرگانی یا تجاری باید به یک تفسیری گسترده اتلاق شود که موضوعات و مباحث برخاسته از همه رابطه ها و ارتباطات یک ماهیت و طبیعت بازرگانی و تجاری را بپوشاند، خواه اینکه قرار دادی و پیمانی باشد یا نباشد که البته شامل ارتباطات یک ماهیت تجاری میشود اما محدود به معاملات و داد و ستدهای زیر نمیشود که عبارتند از: هر معامله تجاری که برای ذخیره کردن یا معامله کالا و خدمات بکار میرود، توافق توزیع، نمایندگی و یا معرفی کالای تجاری، بصورت فاکتور در آوردن و فاکتور، اجاره دادن، ساختار و بنای کارها، تجزیه و تحلیل ومشورت کردن، طرح کردن و ساختن و اداره کردن، جواز دادن، سرمایه گذاری کردن، از لحاظ مالی اداره کردن و یا همکاری کردن در شغل و حرفه، حمل کالاها و مسافران توسط راههای هوایی، دریایی، راه آهن و جاده است.

فهرست مطالب:

مقدمه

فصل اول

بخش اول

مقاله اول حدود وحوزه استعمال

مقاله دوم تعریفات

مقاله سوم رفتار وعکسل العمل مساوی تکنولوژیهای امضاء

مقاله چهارم تفسیر وترجمه

مقاله پنجم اصلاح و دگرگونی توسط توافق

مقاله ششم موافقت و انجام کار توسط یک نیازمندی برای یک امضا

مقاله هفتم رضایتمندی و برطرف سازی مقاله ششم

مقاله هشتم هدایت وراهنمایی امضاء کننده

مقاله نهم هدایت و راهنمایی فراهم کننده خدمات سند رسمی یا گواهینامه

مقاله دهم درستی وقابلیت اعتماد

مقاله یازدهم هدایت و راهنمایی شخص مورد اعتماد

مقاله دوازدهم شناسایی گواهینامهها و امضاهای الکترونیکی بیگانه

بخش دوم

اهداف این سازمان

فصل دوم

هدف

زمینه

تاریخچه

مدل قانون UNCITRALبعنوان یک ابزار برای هماهنگ سازی قانونها

نشانه گذاریهای کلی وعمده در امضاهای الکترونیکی

عملکردهای این نوع امضاها

امضاهای دیجیتالی و دیگر امضاهای الکترونیکی

امضاهای الکترونیکی در تکنیکهای دیگری از رمز نویسی با کلید عمومی

امضاهای دیجیتالی در رمز نویسی با کلید عمومی

نظریه های تکنیکی واصطلاحات فنی

رمز نویسی

کلیدهای عمومی وکلیدهای خصوصی

عملکرد اختلاط و بازسازی

امضای دیجیتالی

تصدیق و تصویب امضاهای دیجیتالی

شالوده و زیر سازی کلید عمومیذخیره کنندگان خدمات گواهینامه

خلاصه ای از روند امضاهای دیجیتالی

سطح تفاوت قابلیت اعتماد با مشاوره قانونی

شناسایی تعدادی از اثرات قانونی برای موافقت کردن قوانین کشورهای بیگانه

شناسایی توافقهایی میان اشخاص علاقمند به استانداردهای بین المللی

فصل سوم

مقدمه

مقایسه میان امضای رسمی و متداول وامضای الکترونیکی

امضای رسمی

امضای الکترونیکی

مقایسه امضای رسمی و متداول با امضای الکترونیکی

توضیح وتفسیری در مورد طرح کلی

اراده و درخواستی برای موافقیت وهمراهی با محتویات سند

محتویات سند

موقعیتهای مناسب قوانین و اصول جدید

اصول و پایه های قوانین UNCID

تجزیه و تحلیل قوانین

امضای الکترونیکی و قوانین UNCID

قوانین UNCID

فصل چهارم

امضای دیجیتالی

وضعیت

قوانینی پردازش

راه حل امضای مربوط به انگشت یا سر پنجه

نیاز در مشاغل و تاسیسات صنعتی تجارتی

تفاوت روشهای ایمن وقابل اعتماد

ساختارها ومزیتها

مثالهایی از عناصر تشکیل دهنده و اجرای کار

رقابت و مبارزه طلبی

کاربردها

صحت و اعتبار

درستی و صحت

اجر و صورت عمل دادن

تعدادی از الگوریتمهای امضا دیجیتالی

حالت رایج استفاده قانونی کاربردی

سیستم رمز نویسی با کلید سری فیصل دهنده

سیستم رمز نویسی با کلید عمری فیصل دهنده

سیستم کلید عمومی فیصل داده شده (n,i)

نتیجه گیری

مرجعها

ضمائم